Networkանցային հանգույցների անվտանգ կապը և դրանց միջև տեղեկատվության փոխանակումը ուղղակիորեն կապված են բաց նավահանգիստների հետ: Տրաֆիկի միացումը և փոխանցումը կատարվում է հատուկ նավահանգստի միջոցով, և եթե այն փակված է համակարգում, հնարավոր չի լինի իրականացնել նման գործընթաց: Դրա պատճառով որոշ օգտվողներ շահագրգռված են մեկ կամ մի քանի համարներ փոխանցել ՝ սարքի փոխազդեցությունը կարգավորելու համար: Այսօր մենք ցույց կտանք, թե ինչպես է խնդիրն իրականացվում գործող համակարգերում `հիմնվելով Linux կորիզի վրա:

Մենք բացում ենք նավահանգիստները Linux- ում

Չնայած, որ շատ բաշխումներ ունեն լռելյայն ներկառուցված ցանցի կառավարման գործիք, այդպիսի լուծումները հաճախ թույլ չեն տալիս լիովին կարգավորել նավահանգիստների բացումը: Այս հոդվածում տրված հրահանգները հիմնված կլինեն Iptables կոչվող հավելվածի վրա ՝ գերարագ արտոնությունների օգտագործմամբ firewall պարամետրերը խմբագրելու համար: Linux- ի վրա կառուցված բոլոր գործառույթներում այն նույնն է գործում, բացառությամբ, որ տեղադրման հրամանը տարբեր է, բայց մենք դրա մասին կխոսենք ստորև:

Եթե ցանկանում եք իմանալ, թե որ նավահանգիստներն արդեն բաց են ձեր համակարգչում, կարող եք օգտագործել ներկառուցված կամ լրացուցիչ հենակետային կոմունալ ծրագիրը: Մեր մյուս հոդվածում անհրաժեշտ տեղեկությունները գտնելու համար մանրամասն հրահանգներ կգտնեք ՝ կտտացնելով հետևյալ հղմանը, և մենք կսկսենք բացման նավահանգիստների քայլ առ քայլ վերլուծություն:

Կարդացեք ավելին ՝ Ուբունտուում դիտելով բաց նավահանգիստներ

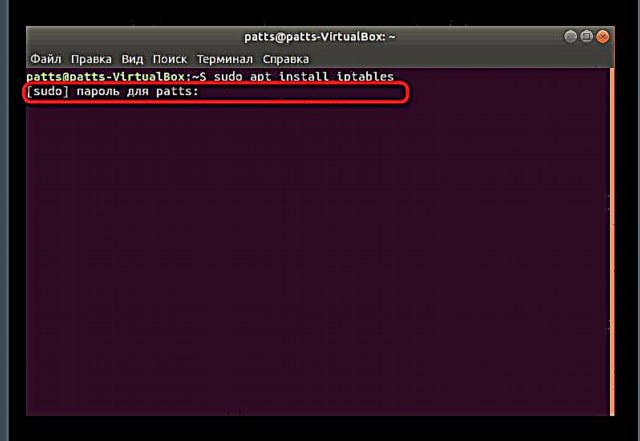

Քայլ 1. Տեղադրեք iptables և դիտեք կանոնները

Iptables կոմունալը ի սկզբանե ընդգրկված չէ գործառնական համակարգում, այդ իսկ պատճառով դուք պետք է այն ինքներդ տեղադրեք պաշտոնական պահոցից, և միայն դրանից հետո աշխատեք կանոնների հետ և փոխեք դրանք ամեն կերպ: Տեղադրումը շատ ժամանակ չի պահանջում և իրականացվում է ստանդարտ վահանակի միջոցով:

- Բացեք ցանկը և գործարկեք «Տերմինալ». Դուք նույնպես կարող եք դա անել, օգտագործելով ստանդարտ բանալին: Ctrl + Alt + T.

- Debian- ի կամ Ubuntu- ի վրա հիմնված բաշխումների վրա գրեք

sudo apt տեղադրել iptablesտեղադրումը գործարկելու համար, իսկ Fedora- ի վրա հիմնված շինություններում -sudo yum տեղադրել iptables. Մտնելուց հետո սեղմեք ստեղնը Մտնեք. - Ակտիվացրեք superuser- ի իրավունքները `ձեր հաշիվ գաղտնաբառ գրելով: Խնդրում ենք նկատի ունենալ, որ մուտքագրման ընթացքում նիշերը չեն ցուցադրվում, սա արվում է անվտանգությունն ապահովելու համար:

- Սպասեք տեղադրման ավարտին, և կարող եք հաստատել գործիքի գործունեությունը `նայելով օգտագործվող կանոնների ստանդարտ ցուցակը

սուդո iptables -L.

Ինչպես տեսնում եք, բաշխումն այժմ ունի հրամանiptablesնույն անունի կոմունալ կառավարման համար պատասխանատու: Մեկ անգամ ևս հիշում ենք, որ այս գործիքը աշխատում է որպես արմատ, ուստի տողը պետք է պարունակի նախածանցսուդո, և միայն դրանից հետո մնացած արժեքներն ու փաստարկները:

Քայլ 2. Միացնել կապը

Ոչ մի նավահանգիստ նորմալ չի գործի, եթե կոմունալ համակարգը արգելում է տեղեկատվության փոխանակումը իր firewall- ի կանոնների մակարդակով: Բացի այդ, անհրաժեշտ կանոնների բացակայությունը հետագայում կարող է տարբեր սխալներ առաջացնել փոխանցման ընթացքում, ուստի մենք խորհուրդ ենք տալիս, որ հետևեք հետևյալ քայլերին.

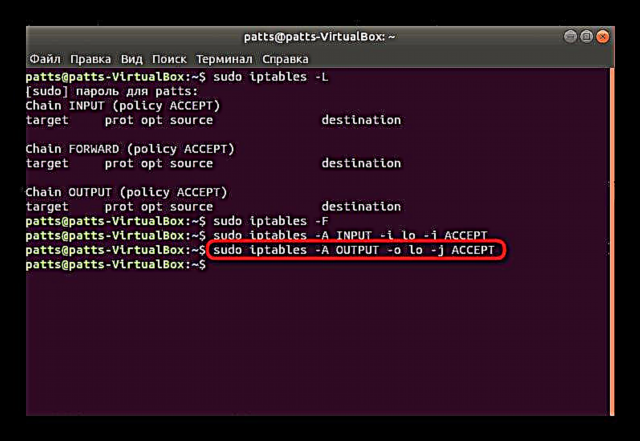

- Համոզվեք, որ կազմաձևման ֆայլում կան կանոններ: Ավելի լավ է անհապաղ հրամաններ գրել դրանք ջնջելու համար, բայց կարծես այսպիսին է.

սուդո iptables -F. - Այժմ մենք տեղական համակարգչում մուտքագրման տվյալների համար կանոն ենք ավելացնում ՝ գիծը տեղադրելով

sudo iptables -A INPUT -i lo -j ACCEPT. - Նույն հրամանի մասին -

sudo iptables -A OUTPUT -o lo -j ACCEPT- պատասխանատու է տեղեկատվություն ուղարկելու նոր կանոնի համար: - Մնում է միայն վերը նշված կանոնների բնականոն փոխազդեցությունն ապահովել, որպեսզի սերվերը վերադառնա փաթեթներ: Դա անելու համար հարկավոր է արգելել նոր կապեր, իսկ հիները թույլ են տալիս: Դա արվում է միջոցով

sudo iptables –A INPUT –m պետության կարգավիճակը ՝ հաստատված, ՀԱՐԱԲԱՇԽՎԱԾ -j ԸՆԴՀԱՆՈՒՐ.

Վերոնշյալ պարամետրերի շնորհիվ ապահովեցիք տվյալների ճիշտ ուղարկումն ու ստացումը, ինչը թույլ կտա հեշտությամբ շփվել սերվերի կամ մեկ այլ համակարգչի հետ: Մնում է միայն այն նավահանգիստները բացել, որոնց միջոցով այս փոխգործակցությունը կիրականացվի:

Քայլ 3. Պահանջվող նավահանգիստների բացում

Դուք արդեն ծանոթ եք այն սկզբունքին, որով Iptables- ի կոնֆիգուրացիայում ավելացվում են նոր կանոններ: Որոշ նավահանգիստներ բացելու համար կան մի քանի փաստարկներ: Եկեք նայենք այս ընթացակարգին ՝ օգտագործելով 22 և 80 համարակալված հանրաճանաչ նավահանգիստների օրինակները:

- Գործարկեք վահանակը և հերթով մուտքագրեք հետևյալ երկու հրամանը.

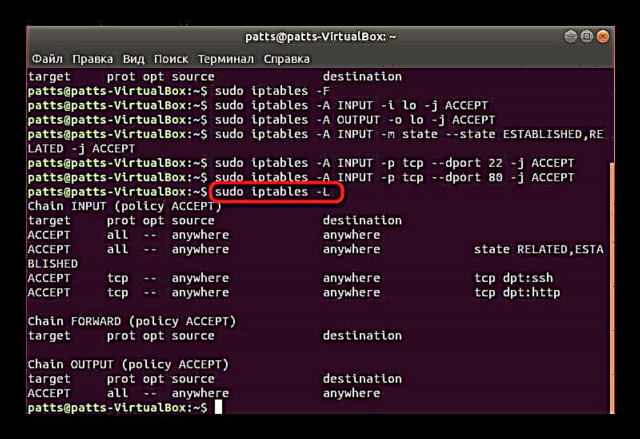

sudo iptables -A INPUT -p tcp - report 22 -j ACCEPT.

sudo iptables -A INPUT -p tcp - report 80 -j ACCEPT - Այժմ ստուգեք կանոնների ցանկը, որպեսզի համոզվեք, որ նավահանգիստները հաջողությամբ փոխանցվել են: Օգտագործված այս արդեն ծանոթ հրամանի համար

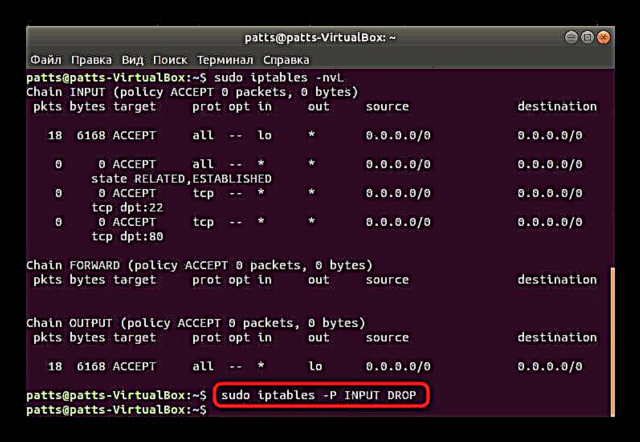

սուդո iptables -L. - Կարող եք տալ ընթեռնելի տեսք և ցուցադրել բոլոր մանրամասները `օգտագործելով լրացուցիչ փաստարկ, ապա տողը կլինի այսպիսին.

sudo iptables-nvL. - Փոխեք քաղաքականությունը դեպի ստանդարտ

sudo iptables -P INPUT DROPև դուք կարող եք ապահով կերպով սկսել հանգույցների միջև աշխատանքը:

Այն դեպքում, երբ համակարգչային ադմինիստրատորն արդեն մտել է իր կանոնները գործիքի մեջ, նա կազմակերպել է փաթեթների թափումը `կետին մոտենալիս, օրինակ ՝sudo iptables -A INPUT -j DROPդուք պետք է օգտագործեք մեկ այլ սուդո iptables հրաման:-I INPUT -p tcp - report 1924 -j ACCEPTուր 1924 - նավահանգստի համարը: Այն ավելացնում է անհրաժեշտ նավահանգիստը շղթայի սկզբում, այնուհետև փաթեթները չեն հանվում:

Այնուհետև կարող եք գրել նույն տողըսուդո iptables -Lև համոզվեք, որ ամեն ինչ ճիշտ կազմաձևված է:

Այժմ դուք գիտեք, թե ինչպես են նավահանգիստները փոխանցվում Linux գործառնական համակարգերին `օգտագործելով լրացուցիչ iptables ծրագիրը որպես օրինակ: Մենք խորհուրդ ենք տալիս հետևել տողերին, որոնք հայտնվում են վահանակում հրամաններ մուտքագրելիս, սա կօգնի ժամանակին հայտնաբերել ցանկացած սխալ և արագորեն վերացնել դրանք: