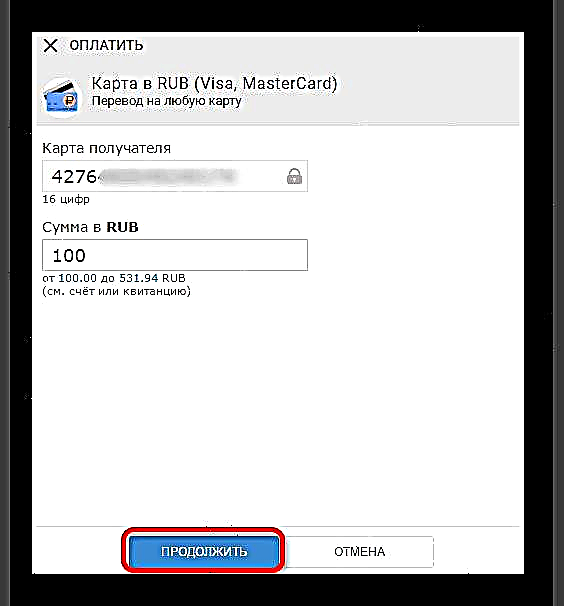

Թերևս ամենատարածված խնդիրներից մեկը, որի հետ համակարգիչների վերանորոգման մեջ օգտագործողները `աշխատասեղանից դրված դրոշի հանումն է: Այսպես կոչված դրոշը շատ դեպքերում պատուհան է, որը հայտնվում է նախքան (փոխարենը) բեռնելու Windows XP կամ Windows 7 աշխատասեղանը և նշելով, որ ձեր համակարգիչը կողպված է, և անհրաժեշտ է փոխանցել 500, 1000 ռուբլի կամ մեկ այլ գումար կոնկրետ հեռախոսահամարին ՝ ապակողպման կոդ ստանալու համար: կամ էլեկտրոնային դրամապանակ: Գրեթե միշտ, դուք կարող եք ինքներդ հանել դրոշը, որի մասին մենք հիմա կխոսենք:

Խնդրում ենք մեկնաբանություններում մի գրեք. «Ի՞նչ է կոդը 89xxxxx- ի համար»: Բոլոր ծառայությունները, որոնք հուշում են թվերի ապակողպման կոդերը, հայտնի են, և դա հոդվածում այդ մասին չէ: Հիշեք, որ շատ դեպքերում պարզապես ծածկագրեր գոյություն չունեն. Այս չարամիտ ծրագիրը կազմած անձը միայն շահագրգռված է ձեր գումարը ստանալու միջոցով, իսկ դրոշի մեջ ապակողպման կոդ տրամադրելը, և այն ձեզ փոխանցելու եղանակը անտեղի և ավելորդ աշխատանք է:

Կայքը, որտեղ ներկայացված են ապակողպման կոդերը, հասանելի է մեկ այլ հոդվածում `այն մասին, թե ինչպես կարելի է հեռացնել դրոշը:

Ransomware SMS պաստառների տեսակները

Ընդհանրապես, ես տեսա տեսակների դասակարգումը ինքս, այնպես որ ձեզ համար ավելի հեշտ կլինի այս հրահանգում նավարկելը: այն բաղկացած է համակարգիչը հեռացնելու և բացելու մի քանի եղանակներից ՝ շատ դեպքերում ամենապարզը և առավել աշխատողներից, վերջացրած ավելի բարդերով, որոնք, սակայն, երբեմն պահանջվում են: Միջին հաշվով, այսպես կոչված, պաստառները նման են.

Այսպիսով, իմ ransomware banner- ի դասակարգումը.

- Պարզ - պարզապես հեռացրեք մի քանի գրանցամատյան բանալին անվտանգ ռեժիմով

- Մի փոքր ավելի բարդ, նրանք աշխատում են անվտանգ ռեժիմով: Նրանց նույնպես վերաբերվում է գրանցամատյանը խմբագրելու միջոցով, բայց LiveCD- ը պահանջվում է:

- Ներկայացնելով կոշտ սկավառակի MBR- ի փոփոխություններ (նկարագրված է ձեռնարկի վերջին մասում) - հայտնվեք անմիջապես BIOS ախտորոշիչ էկրանից անմիջապես առաջ, նախքան սկսեք Windows- ի բեռնումը: Delնջված է MBR- ի վերականգմամբ (կոշտ սկավառակի բեռնման տարածք)

Անվտանգ ռեժիմում դրոշի հանելը ՝ ռեեստրը խմբագրելով

Այս մեթոդը գործում է դեպքերի ճնշող մեծամասնությունում: Ամենայն հավանականությամբ, նա կաշխատի: Այսպիսով, մենք պետք է գործարկենք անվտանգ ռեժիմում ՝ հրամանի տողի աջակցությամբ: Դա անելու համար, համակարգիչը միացնելուց անմիջապես հետո, ձեզ հարկավոր է բռնությամբ սեղմել ստեղնաշարի վրա F8 ստեղնը, մինչև boot- ի ընտրանքների ընտրացանկը հայտնվի ինչպես ներքևում գտնվող նկարում:

Որոշ դեպքերում համակարգչի BIOS- ը կարող է պատասխանել F8 ստեղնին ՝ ցուցադրելով իր սեփական ընտրացանկը: Այս դեպքում սեղմեք Esc- ը, փակելով այն և կրկին սեղմեք F8:

Դուք պետք է ընտրեք «Ապահով ռեժիմ ՝ հրամանի տողի աջակցությամբ» և սպասեք բեռնման ավարտին, որից հետո կտեսնեք հրամանի հուշման պատուհան: Եթե ձեր Windows- ն ունի մի քանի օգտվողի հաշիվ (օրինակ ՝ Administrator և Masha), ապա բեռնաթափման ժամանակ ընտրեք այն օգտվողը, ով բռնել է դրոշը:

Հրամանի հուշում մուտքագրեք ռեգեդիտ և սեղմել Enter: Գրանցման խմբագիրը կբացվի: Ռեեստրի խմբագրի ձախ մասում կտեսնեք բաժինների ծառի կառուցվածքը, իսկ աջ մասում ընտրելու դեպքում կտեսնեք պարամետրերի անունները և դրանց արժեքները. Մենք կփնտրենք այն պարամետրերը, որոնց արժեքները փոխվել են այսպես կոչված վիրուսի առաջացման պատճառ հանդիսացող վիրուս: Դրանք միշտ գրվում են նույն բաժիններում: Այսպիսով, ահա պարամետրերի ցանկ, որոնց արժեքները պետք է ստուգվեն և ուղղվեն, եթե դրանք տարբերվում են հետևյալից.

Բաժին.HKEY_CURRENT_USER / Ծրագրաշարեր / Microsoft / Windows NT / CurrentVersion / WinlogonԱյս բաժնում պետք է բացակայում են Shell, Userinit անունով պարամետրերը: Եթե դրանք կան, ջնջիր: Հարկ է նաև հիշել, թե որ պարամետրերն են նշում այս պարամետրերը, սա է դրոշը:

HKEY_LOCAL_MACHINE / Ծրագրաշարեր / Microsoft / Windows NT / CurrentVersion / WinlogonԱյս բաժնում դուք պետք է համոզվեք, որ Shell պարամետրի արժեքը explorer.exe է, իսկ Userinit պարամետրը C: Windows system32 userinit.exe է, (հենց այդպես, վերջում ստորակետով)

Բացի այդ, դուք պետք է նայեք բաժիններին.

HKEY_LOCAL_MACHINE / Ծրագրաշարեր / Microsoft / Windows / Ընթացիկ տարբերակ / Գործարկում

նույն բաժինը HKEY_CURRENT_USER- ում: Այս բաժնում ծրագրերը ավտոմատ կերպով գործարկվում են գործարկման համակարգը գործարկելիս: Եթե տեսնում եք որևէ անսովոր ֆայլ, որը կապված չէ այն ծրագրերի հետ, որոնք իսկապես սկսվում են ինքնաբերաբար և գտնվում են տարօրինակ հասցեում, ազատ զգալ ջնջեք պարամետրը:

Դրանից հետո դուրս եկեք ռեեստրի խմբագրից և վերագործարկեք համակարգիչը: Եթե ամեն ինչ արվել է ճիշտ, ապա Windows- ի վերագործարկումից հետո մեծ հավանականությամբ ապակողպումը կբացվի: Մի մոռացեք ջնջել վնասակար ֆայլերը և, ամեն դեպքում, սկանավորել սկավառակը վիրուսների համար:

Վահանակը հանելու վերը նշված մեթոդը `վիդեո հրահանգ

Ես ձայնագրեցի մի տեսանյութ, որում ցուցադրվում է անվտանգ ռեժիմով օգտագործված դրոշի հանման եղանակը և վերը նկարագրված ռեեստրի խմբագրիչը, միգուցե ինչ-որ մեկի համար ավելի հարմար կլինի ընկալել տեղեկատվությունը:

Անվտանգ ռեժիմը նույնպես կողպված է:

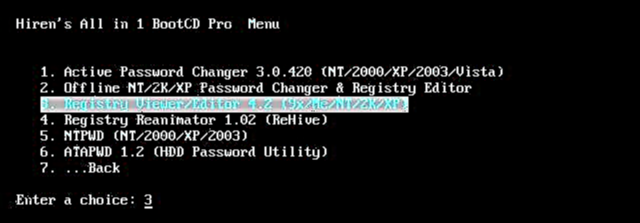

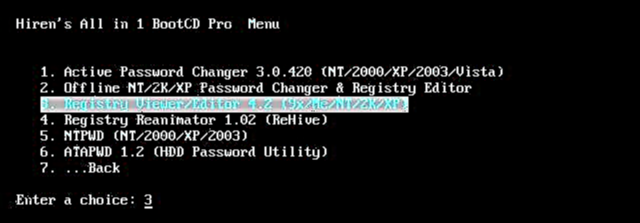

Այս դեպքում ստիպված կլինեք օգտագործել ինչ-որ տեսակ LiveCD: Մեկ տարբերակ է Kaspersky Rescue- ն կամ DrWeb CureIt- ը: Այնուամենայնիվ, դրանք միշտ չէ, որ օգնում են: Իմ առաջարկությունն այն է, որ նմանատիպ ծրագրերով բեռնախցիկ սկավառակ կամ ֆլեշ կրիչ ունենա բոլոր առիթների համար, ինչպիսիք են Hiren's Boot CD- ը, RBCD- ը և այլն: Ի թիվս այլ բաների, այս սկավառակների վրա կա այնպիսի բան, ինչպիսին է Registry Editor PE- ը ՝ ռեեստրի խմբագիր, որը թույլ է տալիս խմբագրել գրանցամատյանները `բեռնաթափելով Windows PE: Հակառակ դեպքում, ամեն ինչ արվում է, ինչպես նկարագրված է վերևում:

Ռեեստրը խմբագրելու համար կան այլ կոմունալ ծառայություններ ՝ առանց գործառնական համակարգը բեռնելու, օրինակ ՝ Registry Viewer / Editor, որը հասանելի է նաև Hiren's Boot CD- ում:

Ինչպե՞ս հեռացնել դրոշը կոշտ սկավառակի բեռնատարի տարածքում

Վերջին և ամենից տհաճ տարբերակը դրոշակն է (չնայած դժվար է անվանել այն, ավելի շուտ ՝ էկրան), որը հայտնվում է նույնիսկ մինչ Windows- ը սկսում է բեռնել, և անմիջապես BIOS էկրանից հետո: Դուք կարող եք հեռացնել այն ՝ վերականգնելով MBR կոշտ սկավառակի բեռնախցիկը: Դա կարող է արվել նաև LiveCD- ների օգտագործմամբ, ինչպիսիք են Hiren's Boot CD- ը, այնուամենայնիվ, դրա համար անհրաժեշտ է ունենալ կոշտ սկավառակի միջնորմները վերականգնելու և կատարված գործողությունների ընկալման որոշակի փորձ: Մի փոքր ավելի հեշտ ճանապարհ կա: Ձեզ անհրաժեշտ է ձեր գործավար համակարգով տեղադրված CD: Ի. եթե ունեք Windows XP, ապա ձեզ հարկավոր կլինի սկավառակ Win XP- ով, եթե Windows 7 - ապա սկավառակ ՝ Windows 7-ով (չնայած Windows 8-ի տեղադրման սկավառակն այստեղ նույնպես հարմար է):

Boot banner- ի հեռացումը Windows XP- ում

Սկսեք Windows XP- ի տեղադրման CD- ից և երբ ձեզ հուշում են սկսել Windows- ի վերականգնման վահանակը (ոչ թե F2- ից ավտոմատ վերականգնում, այն է ՝ վահանակը գործարկվում է R ստեղով), սկսեք այն, ընտրեք Windows- ի պատճենը և մուտքագրեք երկու հրամաններ. ամրագրում և fixmbr (առաջինը, ապա երկրորդը), հաստատեք դրանց կատարումը (մուտքագրեք լատինական նիշ y և սեղմեք Enter): Դրանից հետո վերագործարկեք համակարգիչը (այլևս CD- ից):

Վերականգնման կոշիկի ձայնագրությունը Windows 7-ում

Այն արտադրվում է շատ նման ձևով `տեղադրեք Windows 7-ի բեռնիչ սկավառակը, դրեք դրանից: Սկզբում ձեզ կառաջարկվի լեզու ընտրել, իսկ ձախ կողմում գտնվող երկրորդ էկրանին կլինի «Համակարգի վերականգնում» կետը, և այն պետք է ընտրվի: Այնուհետև կառաջարկվի ընտրել վերականգնման մի քանի տարբերակներից մեկը: Գործարկել հրամանի հուշումը: Եվ որպեսզի, գործադրեք հետևյալ երկու հրամանը. bootrec.exe / fixmbr և bootrec.exe / fixboot. Համակարգիչը վերագործարկելուց հետո (արդեն կոշտ սկավառակից), դրոշը պետք է անհետանա: Եթե դրոշը շարունակում է հայտնվել, ապա նորից գործարկեք հրամանի հուշումը Windows 7 սկավառակից և մուտքագրեք հրամանը bcdboot.exe c: windows, որի մեջ c: windows- ը այն պանակն է այն պանակում, որի վրա դուք տեղադրել եք Windows: Սա կվերականգնի գործող համակարգի ճիշտ բեռնումը:

Դրոշը հանելու ավելի շատ եղանակներ

Անձամբ ես նախընտրում եմ ձեռքով ջնջել պաստառները. Ըստ իս, դա ավելի արագ է, և ես հաստատ գիտեմ, թե ինչն է գործելու: Այնուամենայնիվ, գրեթե բոլոր հակավիրուսային արտադրողները կարող են կայքում ներբեռնել CD պատկեր, որի բեռնումից հետո օգտագործողը կարող է նաև հեռացնել դրոշակը համակարգչից: Իմ փորձով, այս սկավառակները միշտ չէ, որ գործում են, այնուամենայնիվ, եթե չափազանց ծույլ եք ռեգիստրի խմբագիրներն ու այլ նման բաներ հասկանալու համար, վերականգնման նման սկավառակը կարող է շատ օգտակար լինել:

Բացի այդ, հակավիրուսային կայքերն ունեն նաև ձևեր, որոնց միջոցով կարող եք մուտքագրել այն հեռախոսահամարը, որով ձեզանից պահանջվում է գումար ուղարկել, և եթե տվյալների բազայում կա այս համարի կողպման կոդեր, ապա դրանք կուղարկվեն ձեզ անվճար: Զգուշացեք այն կայքերից, որտեղ ձեզ խնդրվում է վճարել նույն բանը. Ամենայն հավանականությամբ, այնտեղ հասած ծածկագիրը չի գործի: