Ֆլեշ կրիչները հիմնականում գնահատվում են իրենց դյուրակիրության համար. Անհրաժեշտ տեղեկատվությունը միշտ ձեզ հետ է, այն կարող եք դիտել ցանկացած համակարգչում: Բայց որևէ երաշխիք չկա, որ այդ համակարգիչներից մեկը չարամիտ ծրագրի թեժ չի լինի: Շարժական սկավառակով վիրուսների առկայությունը միշտ բերում է տհաճ հետևանքների և առաջացնում է անհարմարություն: Ինչպես պաշտպանել ձեր պահեստային միջավայրը, մենք կքննարկենք հետագա:

Ինչպես պաշտպանել USB ֆլեշ կրիչը վիրուսներից

Կարող են լինել մի շարք մոտեցումներ պաշտպանիչ միջոցառումների վերաբերյալ. Ոմանք ավելի բարդ են, մյուսները `ավելի պարզ: Սա կարող է օգտագործել երրորդ կողմի ծրագրերը կամ Windows գործիքները: Հետևյալ միջոցները կարող են օգտակար լինել.

- ֆլեշ սկավառակների ավտոմատ սկանավորման համար հակավիրուսային կարգավորումներ;

- ինքնուրույն անջատում;

- հատուկ կոմունալ ծառայությունների օգտագործում;

- հրամանի տողի օգտագործումը;

- պաշտպանություն autorun.inf.

Հիշեք, որ երբեմն ավելի լավ է մի քիչ ժամանակ ծախսել կանխարգելիչ գործողությունների վրա, քան վարակվել ոչ միայն ֆլեշ կրիչի, այլև ամբողջ համակարգի վրա:

Մեթոդը 1: Կարգավորել հակավիրուսը

Հակավիրուսային պաշտպանության անտեսման պատճառով չարամիտ ծրագիրը ակտիվորեն տարածվում է տարբեր սարքերի մեջ: Այնուամենայնիվ, կարևոր է ոչ միայն տեղադրել հակավիրուսը, այլև ճիշտ պարամետրեր պատրաստել ՝ կապված ավտոմատ սկանավորման և մաքրման համար: Այս կերպ Դուք կարող եք կանխել վիրուսը պատճենել ձեր համակարգչին:

Ավաստում: Ազատ հակավիրուսը հետևում է ուղին

Պարամետրեր / Բաղադրիչներ / Ֆայլեր Համակարգի Էկրանի կարգավորումներ / Միացում սկան

Ստուգանիշը պարտադիր է, որ առաջին պարբերությանը հակառակ լինի:

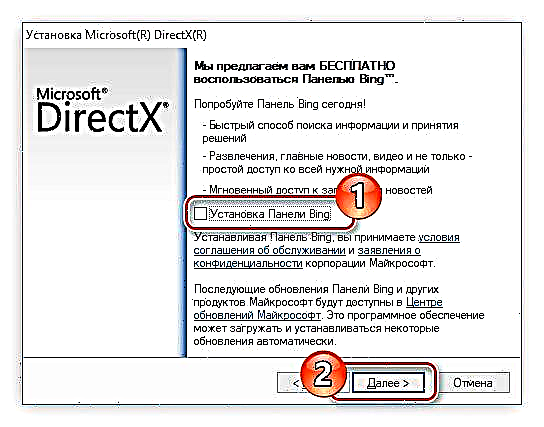

Եթե դուք օգտագործում եք ESET NOD32, գնացեք

Պարամետրեր / Ընդլայնված պարամետրեր / Հակավիրուսային / Շարժական լրատվամիջոցներ

Կախված ընտրված գործողությունից, կամ կկատարվի ավտոմատ սկանավորում, կամ կհայտնվի հաղորդագրություն `նշելով, որ դա անհրաժեշտ է: Kaspersky Free- ի դեպքում պարամետրերում ընտրեք բաժինը «Ստուգում», որտեղ կարող եք նաև սահմանել գործողությունը արտաքին սարքը միացնելիս:

Kaspersky Free- ի դեպքում պարամետրերում ընտրեք բաժինը «Ստուգում», որտեղ կարող եք նաև սահմանել գործողությունը արտաքին սարքը միացնելիս:

Համոզվելու համար, որ հակավիրուսը, հավանաբար, սպառնալիք է հայտնաբերում, մի մոռացեք երբեմն թարմացնել վիրուսի տվյալների բազաները:

Մեթոդ 2. Անջատեք ինքնավարը

Բազմաթիվ վիրուսներ պատճենվում են համակարգչին ՝ ֆայլի շնորհիվ "autorun.inf"որտեղ գրանցվում է կատարելի վնասակար ֆայլի կատարումը: Որպեսզի դա տեղի չունենա, կարող եք անջատել լրատվամիջոցների ավտոմատ գործարկումը:

Այս ընթացակարգը լավագույնս արվում է այն բանից հետո, երբ ֆլեշ սկավառակն անցել է վիրուսների փորձարկումից հետո: Դա արվում է հետևյալ կերպ.

- Աջ սեղմեք պատկերակին «Համակարգիչ» և կտտացրեք «Կառավարում».

- Բաժնում Ծառայություններ և ծրագրեր կրկնակի կտտացրեք բաց «Ծառայություններ».

- Գտեք «Կեղևի սարքավորումների որոշում»աջ կտտացրեք այն և գնացեք «Հատկություններ».

- Կբացվի պատուհան, որտեղ կա բլոկ «Գործարկման տեսակ» նշեք Անջատված էսեղմել կոճակը Դադարեցրեք և Լավ.

Այս մեթոդը միշտ չէ, որ հարմար է, հատկապես, եթե օգտագործվում են ճյուղավորված մենյու ունեցող CD- ներ:

Մեթոդ 3. Panda USB պատվաստանյութերի ծրագիր

Flash drive- ը վիրուսներից պաշտպանելու համար ստեղծվել են հատուկ կոմունալ ծառայություններ: Լավագույններից մեկը Panda USB պատվաստանյութն է: Այս ծրագիրը նաև անջատում է AutoRun- ը, որպեսզի չարամիտ ծրագիրը չկարողանա օգտագործել այն իր աշխատանքի համար:

Ներբեռնեք Panda USB պատվաստանյութը անվճար

Այս ծրագիրը օգտագործելու համար դա արեք.

- Ներբեռնեք և գործարկեք այն:

- Բացվող ընտրացանկում ընտրեք ցանկալի ֆլեշ սկավառակ և կտտացրեք «Պատվաստել USB».

- Դրանից հետո կտեսնեք, որ մակագրությունը սկավառակի ձևավորողի կողքին է «պատվաստվել».

Մեթոդ 4. Օգտագործել հրամանի տողը

Ստեղծել "autorun.inf" փոփոխությունների դեմ պաշտպանությունից և վերագրումից հնարավոր է մի քանի հրամաններ կիրառել: Հենց սա է.

- Գործարկել հրամանի հուշումը: Դուք կարող եք գտնել այն ցանկի մեջ Սկսել թղթապանակում «Ստանդարտ».

- Տեղադրեք թիմ

md f: autorun.infուր «զ» - ձեր սկավառակի նշանակումը:

- Այնուհետև վարեք թիմը

атрибут + с + ж + r f: autorun.inf

Նկատի ունեցեք, որ AutoRun- ի անջատումը հարմար չէ բոլոր տեսակի լրատվամիջոցների համար: Սա վերաբերում է, օրինակ, bootable ֆլեշ կրիչներ, Live USB և այլն: Կարդացեք այսպիսի մեդիա ստեղծելու մասին մեր ցուցումներում:

Դաս: Windows- ում bootable USB ֆլեշ կրիչ ստեղծելու հրահանգներ

Դաս: Ինչպես գրել LiveCD- ը USB ֆլեշ կրիչի վրա

Մեթոդ 5. Պաշտպանեք «autorun.inf»

Լրիվ պաշտպանված գործարկման ֆայլը կարող է ստեղծվել նաև ձեռքով: Նախկինում դա բավականին պարզ էր `USB ֆլեշ կրիչի վրա դատարկ ֆայլ ստեղծելու համար: "autorun.inf" իրավունքներով միայն ընթերցված, բայց շատ օգտվողների հավաստիացումների համաձայն ՝ այս մեթոդը այլևս արդյունավետ չէ. վիրուսները սովորել են շրջանցել այն: Հետևաբար, մենք օգտագործում ենք ավելի առաջադեմ տարբերակ: Որպես դրա մաս, սպասվում են հետևյալ գործողությունները.

- Բացեք Նոթատետր. Դուք կարող եք գտնել այն ցանկի մեջ Սկսել թղթապանակում «Ստանդարտ».

- Տեղադրեք հետևյալ տողերը այնտեղ.

հատկանիշ -S -H -R -A autorun. *

del autorun. *

հատկանիշ -S -H-R-A վերամշակող

rd "? \% d0 recycler " / s / q

վերամշակված վերագրվեց հատկություն -S -H-R -A

rd "? \% d0 վերամշակված " / s / q

mkdir "? \% d0 AUTORUN.INF LPT3"

ատրիբուտ + S + H + R + A% d0 AUTORUN.INF / s / d

mkdir "? \% ~ d0 RECYCLED LPT3"

ատրիբուտ + S + H + R + A% d0 RECYCLED / s / d

mkdir "? \% ~ d0 RECYCLER LPT3"

ատրիբուտ + S + H + R + A% d0 RECYCLER / s / dattrib -s -h -r autorun. *

del autorun. *

mkdir% ~ d0AUTORUN.INF

mkdir "?% ~ d0AUTORUN.INF ..."

հատկանիշ + s + ժ% ~ d0AUTORUN.INFԴուք կարող եք դրանք պատճենել ուղղակիորեն այստեղից:

- Վերին բարում Նոթատետր կտտացնել Ֆայլ և Պահպանիր որպես.

- Նշեք ֆլեշ կրիչը որպես պահեստավորման վայր և դրեք այն ընդլայնումը «չղջիկ». Անունը կարող է լինել ցանկացած, բայց ամենակարևորը `գրել այն լատինական տառերով:

- Բացեք USB ֆլեշ կրիչը և գործարկեք ստեղծված ֆայլը:

Այս հրամանները ջնջում են ֆայլերը և պանակները «autorun», «վերամշակող» և «վերամշակված»որը կարող է արդեն «փակցված» վիրուսը: Այնուհետև ստեղծվում է թաքնված թղթապանակ: «Autorun.inf» բոլոր պաշտպանիչ հատկանիշներով: Այժմ վիրուսը չի կարողանա փոփոխել ֆայլը "autorun.inf"որովհետև փոխարենը կլինի մի ամբողջ թղթապանակ:

Այս ֆայլը հնարավոր է պատճենել և գործարկել այլ ֆլեշ կրիչներ ՝ այդպիսով ծախսելով մի տեսակ «պատվաստում». Բայց հիշեք, որ AutoRun գործառույթներն օգտագործող կրիչների վրա նման մանիպուլյացիաները խիստ հուսահատվում են:

Պաշտպանիչ միջոցառումների հիմնական սկզբունքը վիրուսների օգտագործումն autun- ի կանխարգելումն է: Դա կարելի է անել ինչպես ձեռքով, այնպես էլ հատուկ ծրագրերի օգնությամբ: Բայց դուք դեռ չպետք է մոռանաք վիրուսների համար սկավառակի պարբերական ստուգման մասին: Ի վերջո, չարամիտ ծրագիրը միշտ չէ, որ գործարկվում է AutoRun- ի միջոցով. Դրանցից մի քանիսը պահվում են ֆայլերում և սպասում են թևերի:

Եթե ձեր շարժական լրատվամիջոցն արդեն վարակված է կամ կասկածում եք այն, օգտագործեք մեր հրահանգները:

Դաս: Ինչպես ստուգել վիրուսները ֆլեշ կրիչով